Подробнее о системе

В последнее время для предприятий, организаций, физических лиц и индивидуальных предпринимателей, обрабатывающих в своих информационных системах (бухгалтерских, финансовых, кадровых и других) персональные данные физических лиц, всё более актуальным является выполнение требований законодательства РФ в области персональных данных.

В связи с тем, что приведение информационных систем и процессов, связанных с обработкой персональных данных, в соответствие с требованиями законодательства собственными силами для предприятий, как правило, оказывается сложноразрешимой задачей, а также в связи с необходимостью получения документа, подтверждающего эффективность принятых мер защиты персональных данных (п.4 ч.2 ст.19 Федерального закона от 27.07.2006 №152-ФЗ "О персональных данных"), такие предприятия и организации, как правило, обращаются в сторонние компании для решения указанных задач.

При этом стоимость услуг по приведению систем и процессов в соответствие с законодательством о персональных данных с последующей аттестацией составляет обычно от нескольких сотен тысяч рублей и более, т.к. подрядчик должен выполнить внушительный комплекс организационно-правовых и технических работ.

К организационно-правовым работам относятся:

- Проработка правовых оснований для обработки персональных данных, целей, способов обработки, обоснование сроков обработки.

- Подготовка и опубликование документа, определяющего политику в области обработки перс.данных, а также комплекта организационно-распорядительных документов (актов классификации информационных систем, приказов, инструкций, регламентов и журналов).

- Внесение изменений в типовые договора с контрагентами.

- Разработка уведомления об обработке персональных данных для направления в Роскомнадзор (при необходимости).

К техническим работам относятся:

- Разработка модели угроз безопасности персональных данных.

- Разработка концепции системы защиты информационных систем персональных данных.

- Оформление проекта системы защиты информационных систем персональных данных.

- Разработка методики аттестации.

- Проведение аттестационных испытаний и оформление аттестата соответствия.

В связи с немалой трудоёмкостью и, как следствие, высокой стоимостью работ по выполнению требований законодательства о персональных данных с последующей аттестацией, многие операторы персональных данных ищут возможности для оптимизации этих затрат и более доступные способы исполнения требований закона.

Как правило, в процессе таких поисков операторы персональных данных начинают рассматривать варианты обработки персональных данных во внешней виртуальной инфраструктуре и исследовать возможность перекладывания описанных проблем на внешнего оператора дата-центра.

Такая оптимизация действительно возможна, однако при этом возникают некоторые дополнительные проблемы, о которых речь пойдёт ниже.

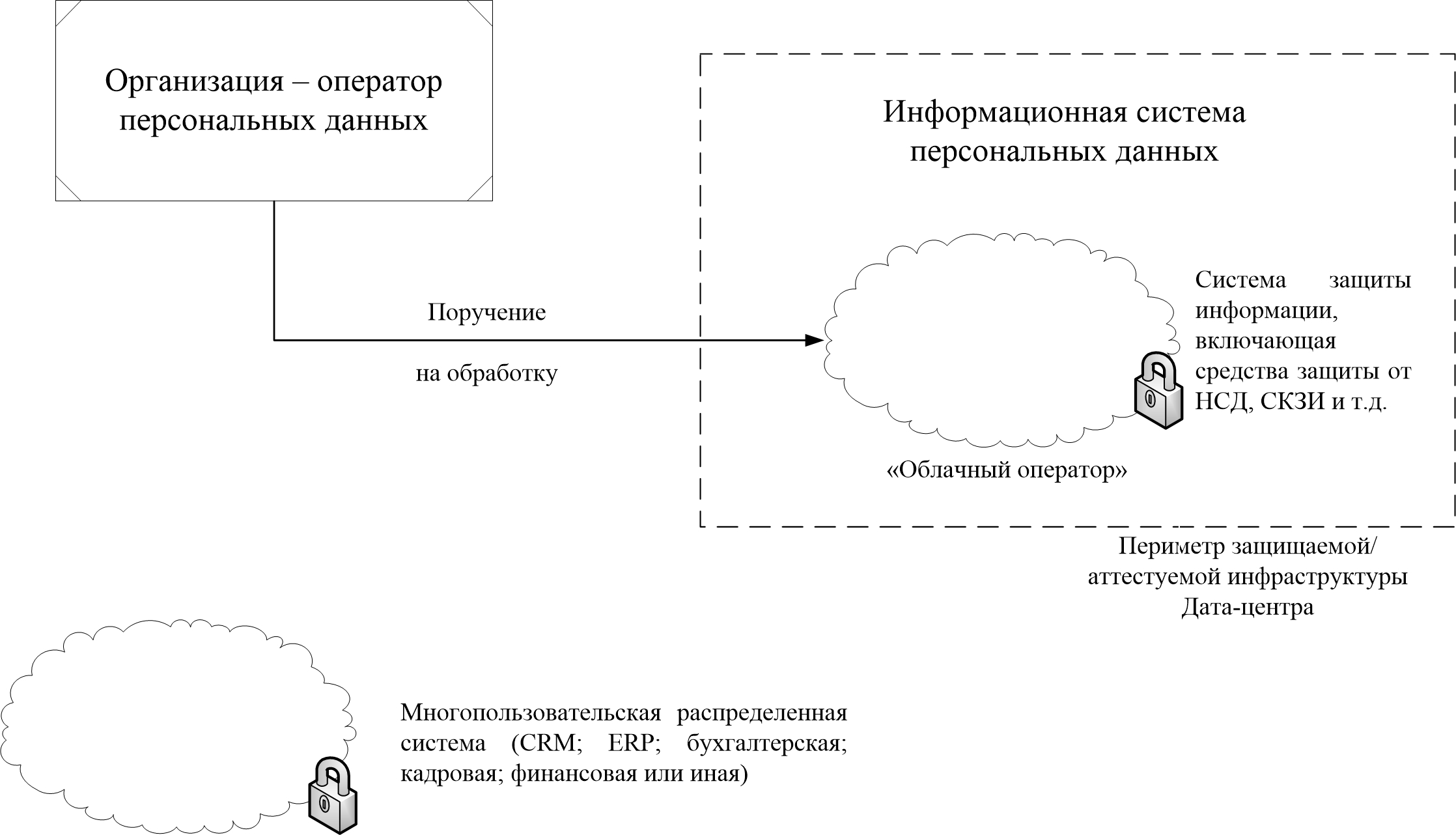

Дело в том, что в классическом случае организация-оператор персональных данных, с правовой точки зрения, стремится передать персональные данные на обработку во внешний дата-центр, переложив заботы по обеспечению безопасности этих данных и по аттестации информационной системы на оператора дата-центра (см. Рисунок 1)

Рисунок 1.

Классическая схема передачи персональных данных на обработку в Дата-центр

Классическая схема передачи персональных данных на обработку в Дата-центр

Такая передача персональных данных осуществляется на основании ч.ч.3-5 ст.6 ФЗ №152-ФЗ "О персональных данных". При этом, действительно, дата-центр может аттестовать свою облачную информационную систему целиком, избавив тем самым своих клиентов от проблемы аттестации.

Дата-центры, оказывающие услуги по такой схеме как правило акцентируют внимание на её положительных аспектах, таких как освобождение организации-оператора персональных данных от:

- затрат на предпроектное обследование, разработку модели угроз и проектирование системы технической защиты персональных данных;

- издержек на создание системы технической защиты, в т.ч. на закупку средств защиты, их установку и настройку;

- издержек на подготовку и проведение аттестационных испытаний.

Однако, организация-оператор персональных данных при такой классической схеме работы с дата-центром неминуемо сталкивается со следующими существенными ограничениями и неудобствами:

1. У организации-оператора по прежнему остаётся необходимость решать организационно-правовые вопросы обработки персональных данных: издавать положение о персональных данных, прорабатывать правовые основания для обработки персональных данных и для передачи персональных данных третьим лицам (включая дата-центр).

2. У организации-оператора, в силу ст.7 и ч.ч.3-5 ст.6 федерального закона №152-ФЗ "О персональных данных" возникает обязанность получить согласие на передачу персональных данных на обработку в дата-центр с каждого субъекта персональных данных. Причём, такое согласие должно быть оформлено согласно требований ст.9 указанного федерального закона, т.е. содержать, в том числе, цели обработки, полный перечень персональных данных, полный перечень действий с персональными данными, на которые даётся согласие, срок действия согласия и собственноручную подпись субъекта персональных данных либо её электронный аналог.

Как правило, получение такого согласия вызывает затруднение у организации-оператора персональных данных.

Дата-центры, работающие по классической схеме часто не акцентируют внимание на указанных выше особенностях, а иногда и прямо вводят покупателя в заблуждение, обещая полное освобождение от юридической ответственности за соблюдение требований федерального закона №152-ФЗ "О персональных данных".

Поэтому, мы разработали другой способ передачи персональных данных на обработку в дата-центр, сохраняющий все преимущества классической схемы работы и избавленный от перечисленных выше недостатков.

Проиллюстрировать концепцию нашей системы мы попытаемся на следующем сравнительном примере.

(Заранее приносим извинения за все недостатки данного сравнительного примера. Его задача состоит только в том, чтобы проиллюстрировать концепцию).

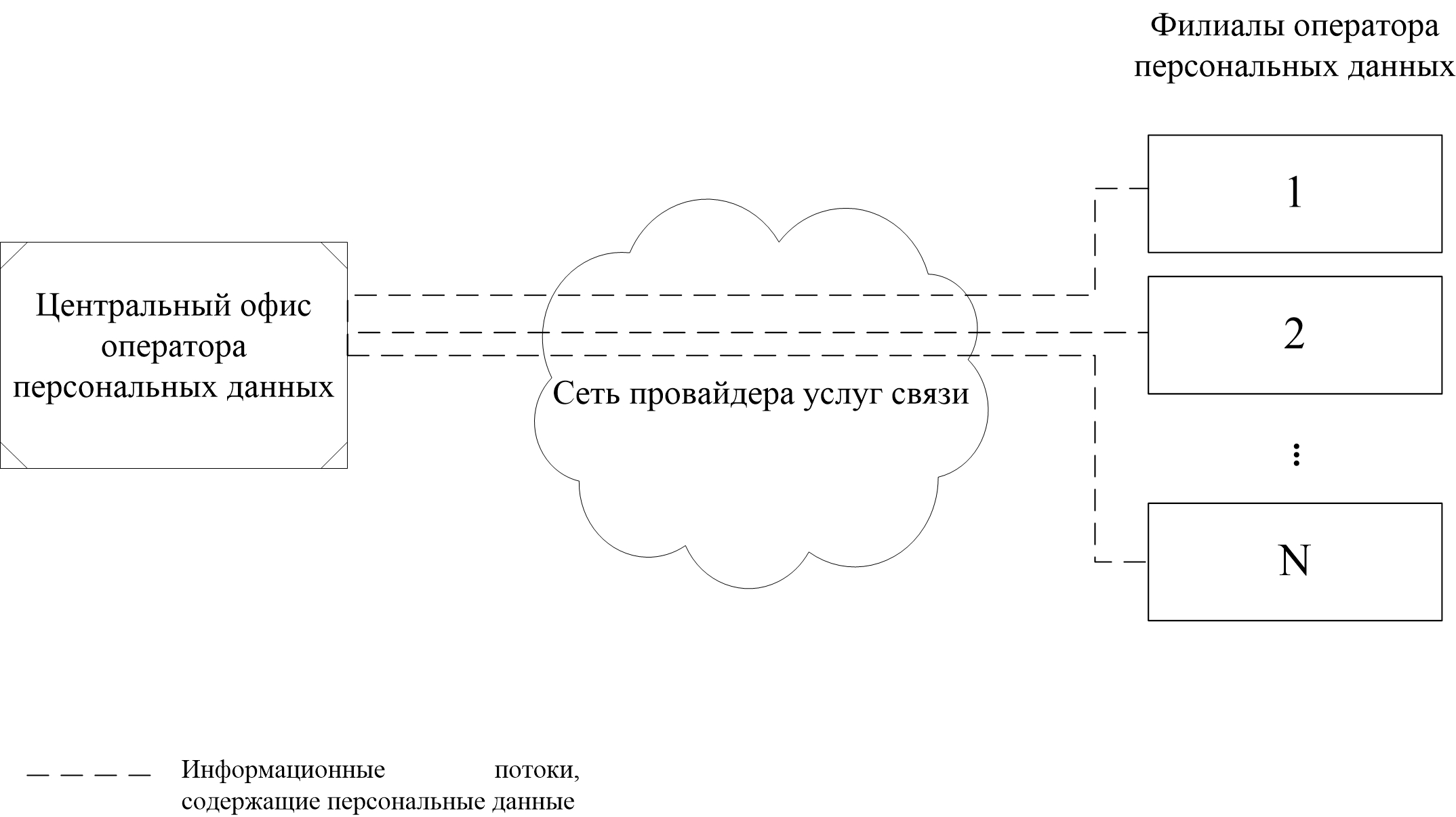

Представьте себе организацию-оператора персональных данных, территориально состоящую из центрального офиса и филиалов (см. Рисунок 2).

Рисунок 2

Сравнительный пример. Организация, передающая персональные данные по открытым каналам связи.

Сравнительный пример. Организация, передающая персональные данные по открытым каналам связи.

На рисунке вы видите, что информационные потоки, содержащие персональные данные, проходят через провайдера услуг связи. При этом провайдер услуг связи осуществляет передачу IP-пакетов, содержащих персональные данные.

Согласно п.3 ст.3 федерального закона №152-ФЗ "О персональных данных", передача персональных данных - это частный случай обработки персональных данных. Таким образом, согласно п.2 той же статьи, провайдер услуг связи в данном случае также превращается в оператора персональных данных, которому персональные данные переданы на обработку (передачу из центрального офиса в филиалы и обратно).

Согласно требований ст.6 и ст.7 указанного федерального закона, организация-оператор персональных данных в данном случае должна была бы получить согласие субъектов персональных данных на передачу их персональных данных в открытом виде по сетям провайдера услуг связи, а провайдер услуг связи, в свою очередь, должен был бы принимать все необходимые организационно-технические меры для защиты этих данных.

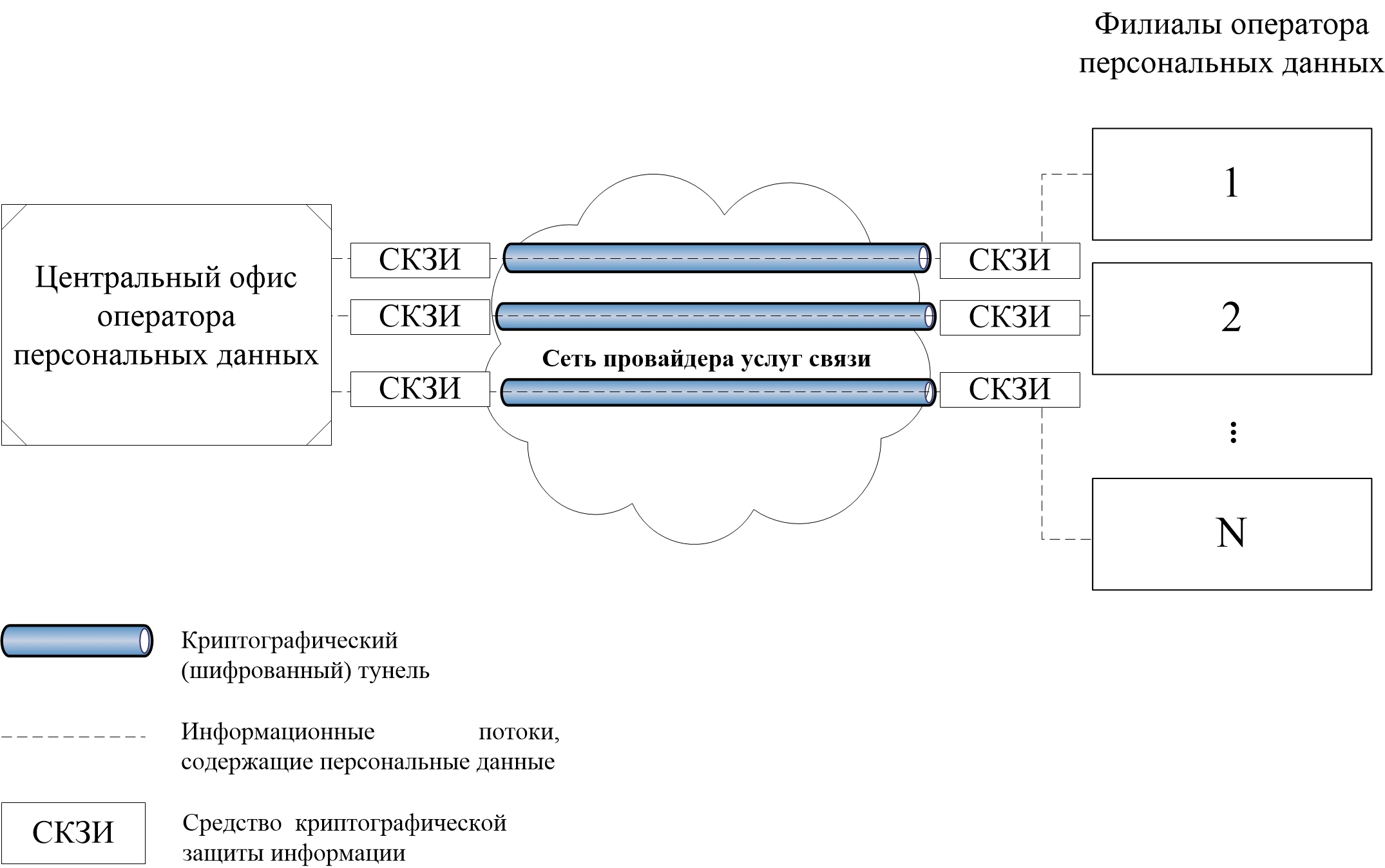

Однако, если организация-оператор персональных данных перед передачей персональных данных по каналам связи примет меры по криптографической защите этих данных (т.е. зашифрует эти данные), то с правовой точки зрения уже не возникнет факта передачи персональных данных на обработку провайдеру услуг связи. Т.к. согласно п.1 ст.3 федерального закона №152-ФЗ "О персональных данных" "персональные данные - это любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных)." В данном случае, провайдеру услуг связи не передаётся информация, по которой можно было бы прямо или косвенно установить субъекта персональных данных, т.к. информация в каналах связи является зашифрованной (см. Рисунок 3).

Рисунок 3

Сравнительный пример. Организация, передающая персональные данные по защищенным каналам связи.

Сравнительный пример. Организация, передающая персональные данные по защищенным каналам связи.

Таким образом, применение дополнительных средств защиты информации, скрывающих сущность передаваемых (обрабатываемых) данных от провайдера, выполняющего вспомогательную/промежуточную функцию, позволяет избавится от факта передачи персональных данных на обработку этому провайдеру (с правовой точки зрения) и, как следствие, от необходимости получения согласия субъектов персональных данных на обработку их персональных данных третьим лицом (провайдером, оператором дата-центра и т.п.).

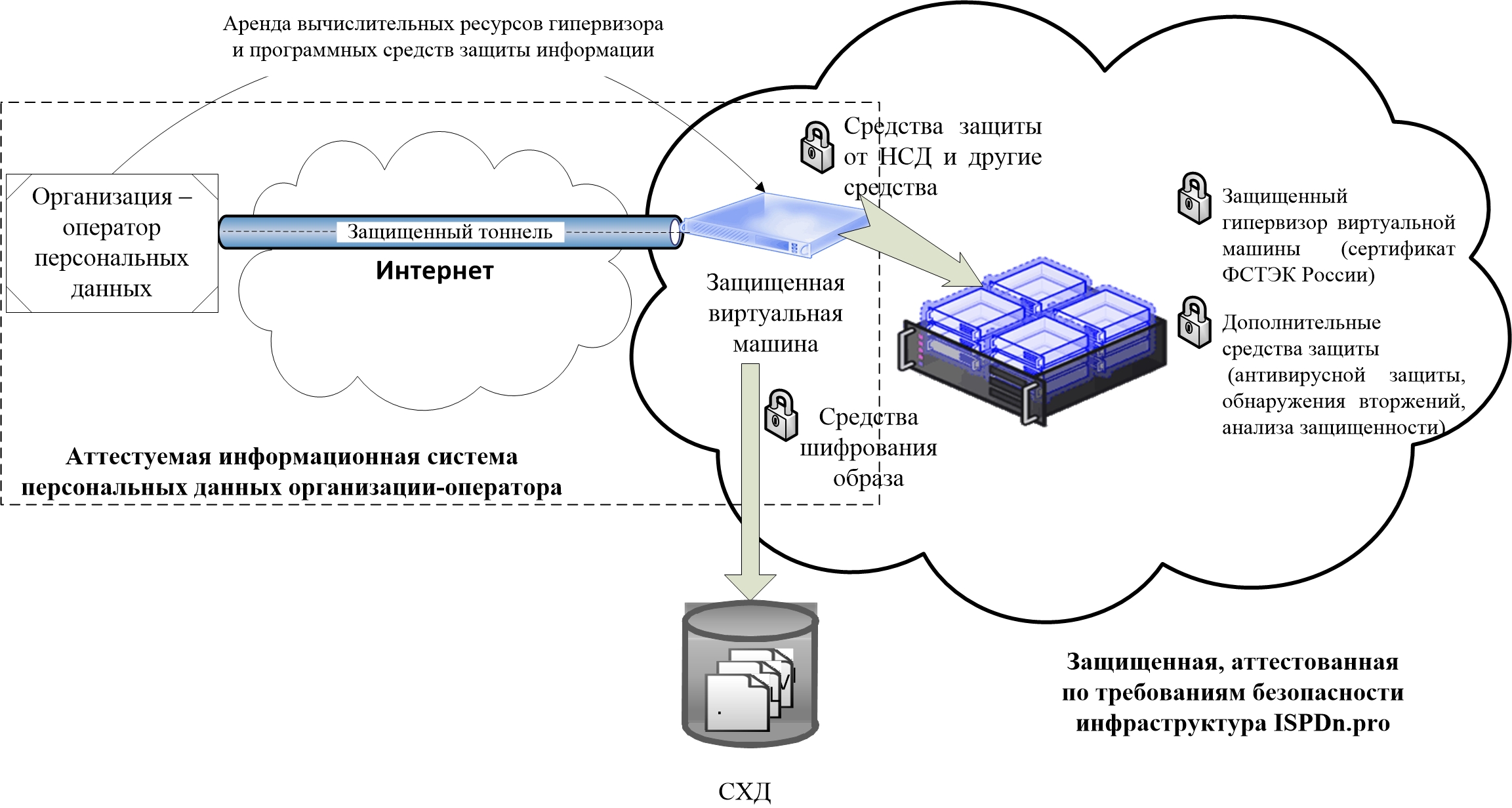

Подобно тому, как передаваемые по каналам связи персональные данные защищаются от провайдера услуг связи с помощью криптографических средств, мы предлагаем защитить персональные данные с помощью специальных средств защиты информации при обработке в дата-центре. При этом эти средства защиты должны быть установлены и настроены таким образом, чтобы полностью исключить техническую возможность доступа со стороны сотрудников дата-центра (администраторов, инженеров, операторов) к персональным данным, обрабатываемым организацией-оператором персональных данных в виртуальной инфраструктуре.

Такая защита осуществляется согласно разработанного нами проекта системы защиты персональных данных с помощью сертифицированных по линии ФСТЭК России средств защиты информации (в том числе гипервизора виртуальных машин и средств защиты от несанкционированного доступа), а также с использованием сертифицированных по требованиям ФСБ России средств криптографической защиты информации (при передаче по каналам связи и при обработке в виртуальной инфраструктуре) (см. Рисунок 4).

Рисунок 4

Концепция ISPDn.pro обработки персональных данных в виртуальной инфраструктуре.

Концепция ISPDn.pro обработки персональных данных в виртуальной инфраструктуре.

Каждая виртуальная машина представляет собой изолированный объект, доступ к которому со стороны хостинг-провайдера заблокирован с помощью сертифицированных средств защиты. Доступ к данным виртуальной машины в памяти хостовой виртуальной машины ограничен с помощью сертифицированных по линии ФСТЭК России средств защиты от несанкционированного доступа (НСД) и с помощью функций гипервизора виртуальных машин (являющего частью сертифицированного средства защиты). Данные, передаваемые по каналам связи от терминала организации-оператора персональных данных до сетевого интерфейса виртуальной машины шифруются с помощью сертифицированного по линии ФСБ России средства криптографической защиты информации (СКЗИ). Дисковые образы виртуальных машин также шифруются с помощью СКЗИ. Таким образом обеспечивается конфиденциальность обрабатываемой информации в том числе от угроз доступа со стороны сотрудников дата-центра.

При этом, дата-центр не обладает никакими ключами доступа к средствам СКЗИ, размещённым в виртуальной машине клиента. Так, например, для загрузки операционной системы на виртуальной машине клиент самостоятельно вводит пароль от криптоконтейнера, содержащего системный раздел. Эта процедура реализована с применением специально разработанного нашей компанией загрузчика операционной системы на виртуальной машине. При этом, ключи доступа в любой момент могут быть перегенерированы пользователем виртуальной машины самостоятельно, а криптоконтейнер соответственно может быть перешифрован.

В случае работы по описанной схеме, информация, которая доступна дата-центру, не обладает свойствами, необходимыми для того, чтобы прямо или косвенно установить субъект персональных данных организации-клиента дата-центра. Дата-центр также не имеет возможности определить, присутствует внутри той или иной виртуальной машины конфиденциальная информация или такая информация отсутствует. Не может дата-центр оценить и объём информации, размещённой в виртуальной машине клиента. А значит, с правовой точки зрения, отсутствует передача персональных данных на обработку третьему юридическому лицу (дата-центру).

Доступность и целостность обрабатываемой информации обеспечивается при этом применением зарезервированных каналов связи, надёжных систем хранения данных, устройств охлаждения и бесперебойного питания. Партнёрами ISPDn.pro выступают современные дата-центры, отвечающие требованиям международных стандартов уровня Tier 3 и выше, такие как Миран и SDN.

Для того, чтобы организация-оператор персональных данных выполнила все требования федерального закона №152-ФЗ "О персональных данных", её представителю достаточно зарегистрироваться в соответствующем разделе сайта ISPDn.pro, выбрав специфику деятельности предприятия из выпадающего списка. После чего ему будет предложено заполнить ряд "переменных", таких как краткое и полное наименование организации, фамилия, имя, отчество и должность ответственного за обработку персональных данных, реквизиты организации, информация о руководителе и т.д.

На основании собранных данных ISPDn.pro автоматически сгенерирует комплект организационно-распорядительных документов, включая положение о персональных данных, акт классификации, технический паспорт автоматизированной системы, модель угроз и другие необходимые документы. Организации-оператору достаточно убедиться в правильности заполнения этих документов, внести поправки (в случае необходимости) и утвердить документы у руководства организации. После чего необходимо загрузить отсканированные версии утверждённых документов в личном кабинете ISPDn.pro.

Документы поступят на проверку специалиста по защите информации ISPDn.pro. При успешном прохождении проверки ISPDn.pro подготовит необходимые документы для аттестации системы и согласует выезд на территорию заказчика, в ходе которого заказчику будут переданы ключи от защищённого канала. Кроме того будет произведена проверка корректности работы системы и при положительном результате выдан персональный аттестат соответствия требованиям по безопасности информации на арендованную информационную систему персональных данных.

Данный аттестат является документом, подтверждающим эффективность принятых мер (как организационных, так и технических) по обеспечению безопасности персональных данных (п.4 ч.2 ст.19 ФЗ №152-ФЗ "О персональных данных) и может быть предъявлен входе проверки Уполномоченным органом по защите прав субъектов персональных данных.

Дальнейшая работа с арендованной защищённой виртуальной машиной осуществляется с рабочего места из офиса клиента с помощью удалённого терминала ("Удалённый рабочий стол", VNC-терминал или SSH-терминал).

© Well-Service, 2015